Примеры настройки firewall

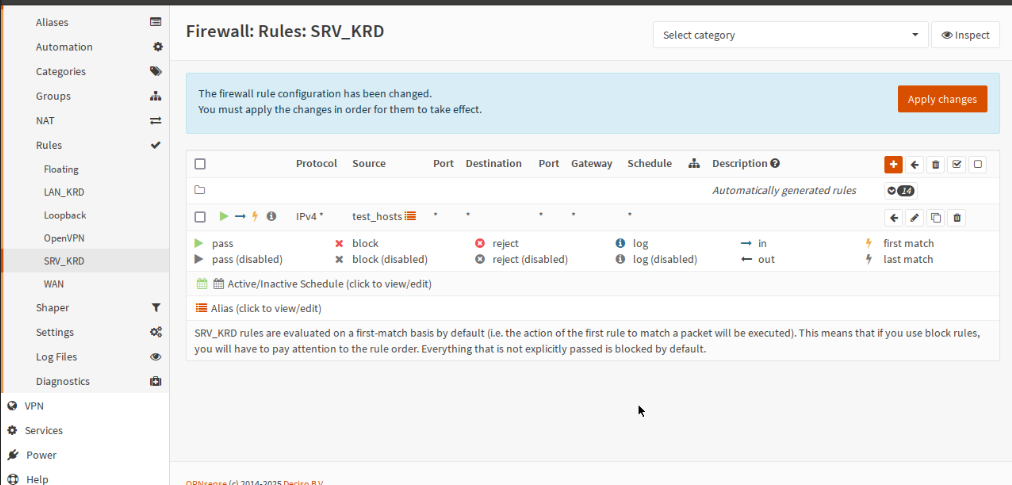

Прежде чем переходить к примерам, следует обратить внимание на принцип работы правил:

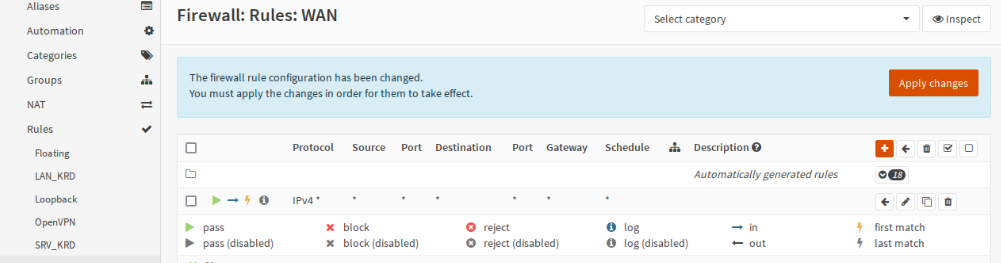

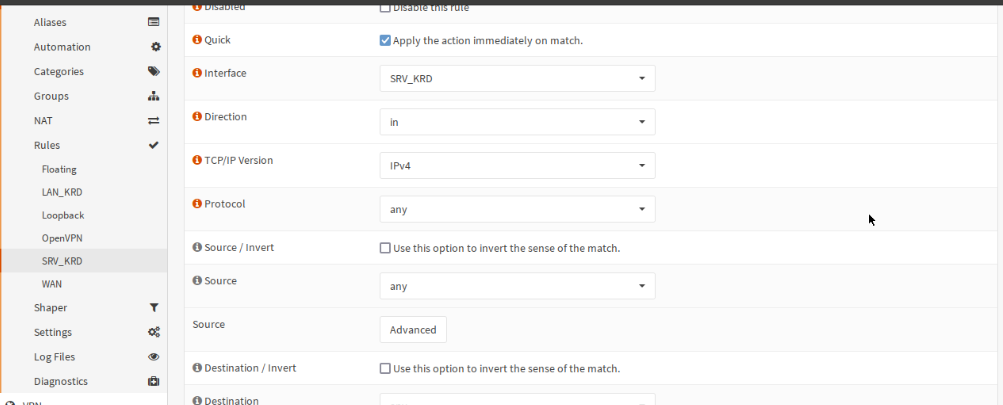

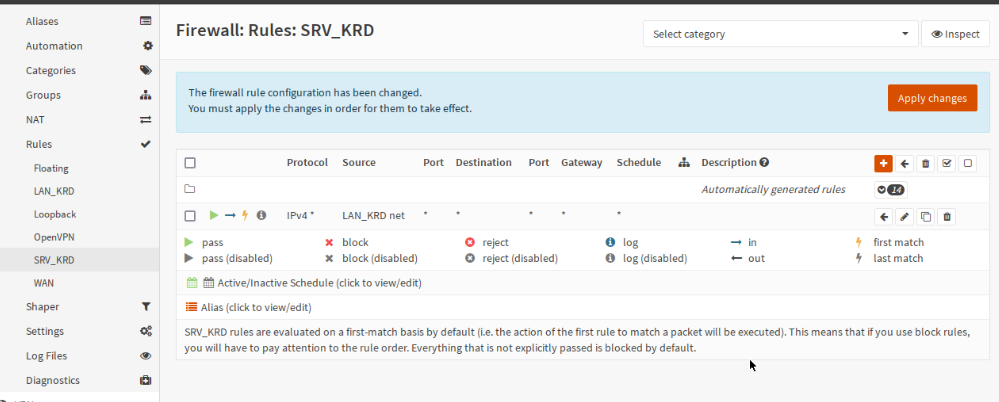

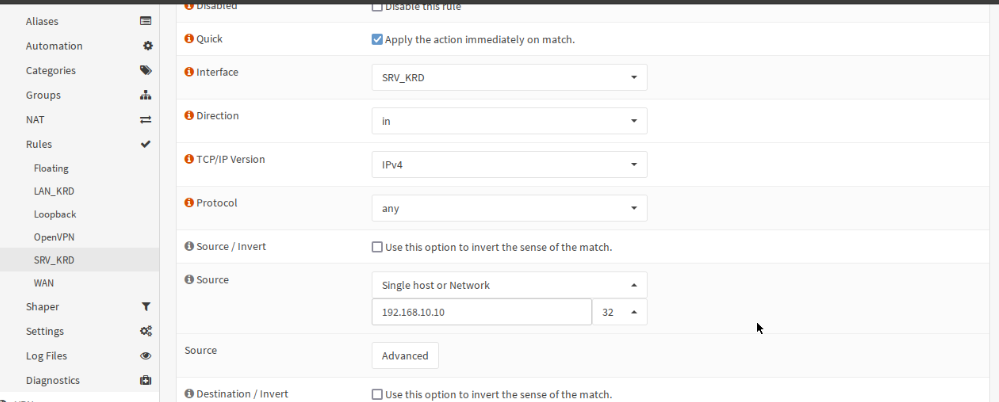

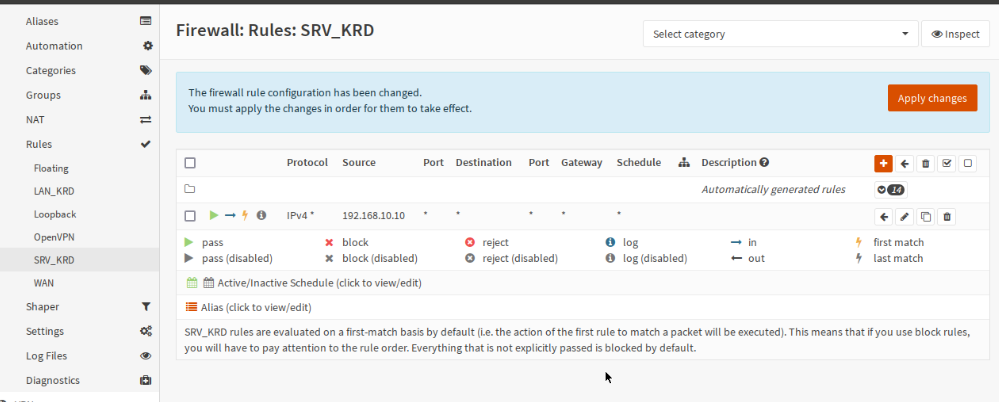

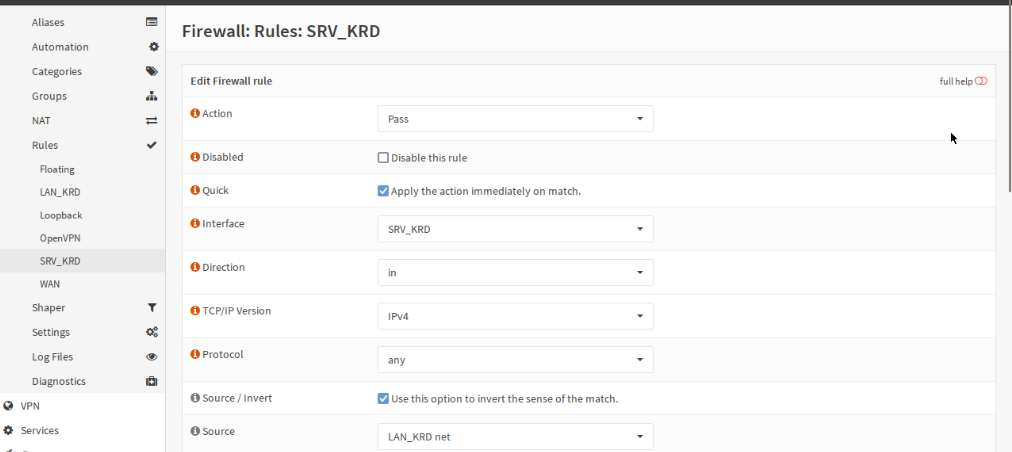

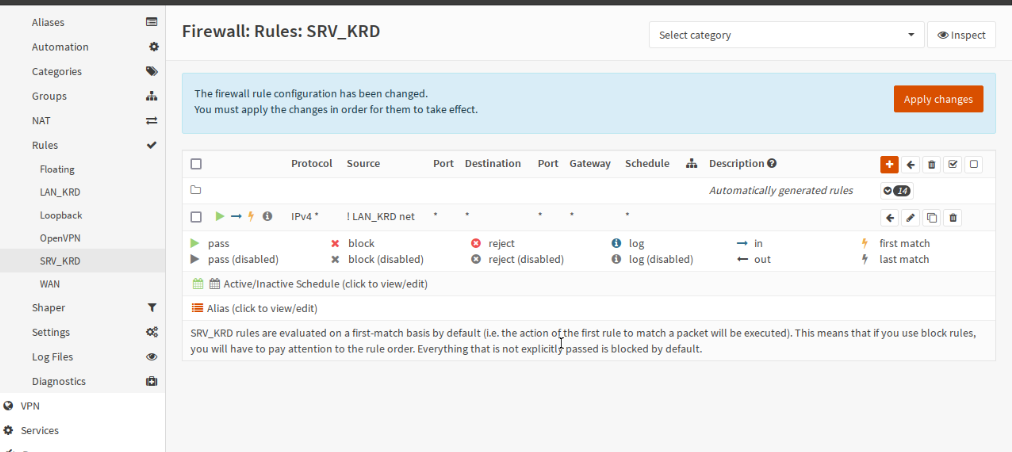

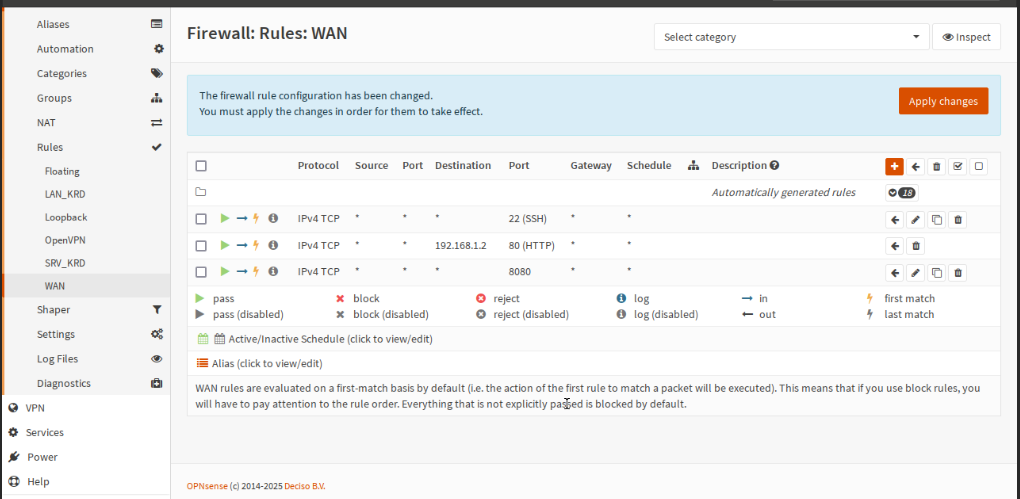

- правила применяются сверху вниз - т.е. как только срабатывает какое-то правило, то следующие не применяются - например у вас сработало правило, дропающее трафик, а следом идёт разрешающее, тогда разрешающее правило не сработает и наоборот, если у вас сработало разрешающее правило, а следом идёт запрещающее, то уже не сработает запретительное правило.

- в конце списка существует невидимое правило - запретить всё для входящего трафика

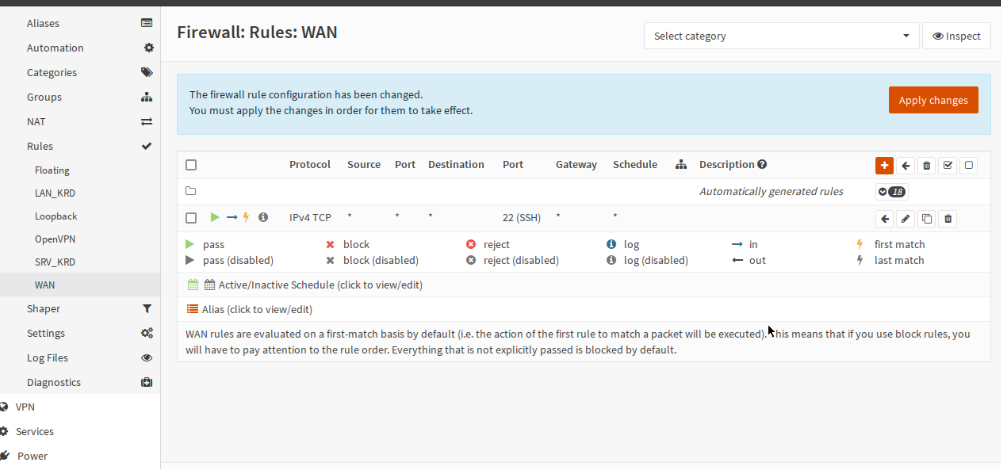

- из второго пункта вытекает, что при пустом списке правил, у вас весь входящий трафик запрещён - это можно наблюдать на всех новосозданных интерфесах, кроме LAN (по умолчанию OPNsense определает 2 интерфейса с преднастроем - WAN и LAN) - там есть разрешающее правило на входящий трафик. По умолчанию входящий трафик запрещён также на внешнем интерфейсе (WAN) - список там пустой

- По мимо правил в разделе firewall есть дополнительная блокировка для privet и boggon сетей на самих интерфейсах, данная блокировка включена по умолчанию на интерфейсе WAN