настройка OpenVPN

При небоходимости смотрим настройка FIREWALL или примеры

Настройка осуществляется через: VPN->OpenVPN

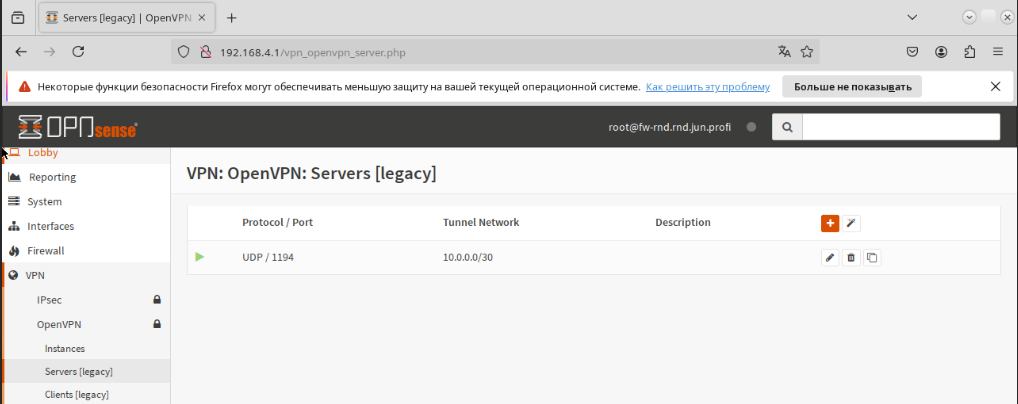

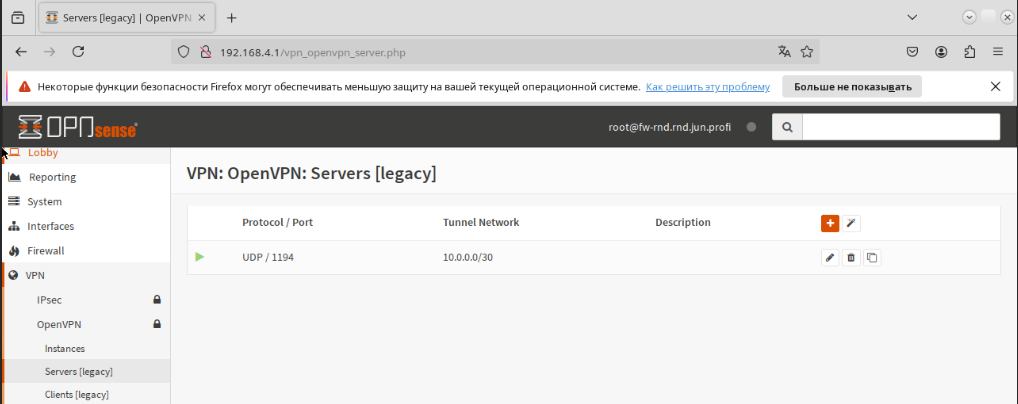

Тут есть много вариантов настройки, для простоты мы выберем вариант со статическим ключом и через старый вариант - сервер-клиент, без всяких сертификатов. Какая из сторон выполняет роль клиент, а какая сервера особого значения не имеет. Идём на машине, выпоолняющей роль сервера во вкладку VPN->OpenVPN->Servers [legacy]

Нажимаем +, если уже добавили сервер, то для редактирования настроек нажимаем значок с ручкой

Нажимаем +, если уже добавили сервер, то для редактирования настроек нажимаем значок с ручкой

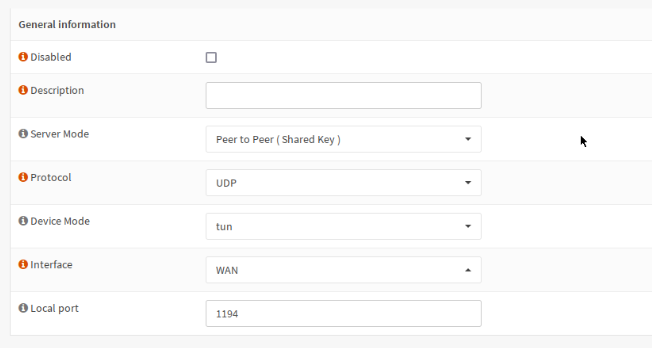

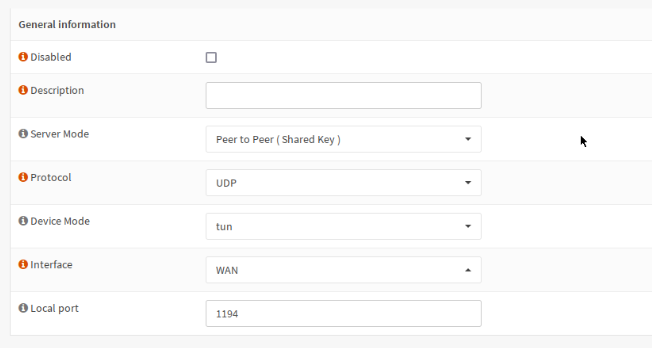

Снимаем Disable, выбираем в Server Mode Peer to Peer(Shared Key), протокол UDP, Device Mode tun, interface - наш внешний интерефейс, listing port - указываем тот, который нам нравится или используем тот, что по умолчанию - 1194

Снимаем Disable, выбираем в Server Mode Peer to Peer(Shared Key), протокол UDP, Device Mode tun, interface - наш внешний интерефейс, listing port - указываем тот, который нам нравится или используем тот, что по умолчанию - 1194

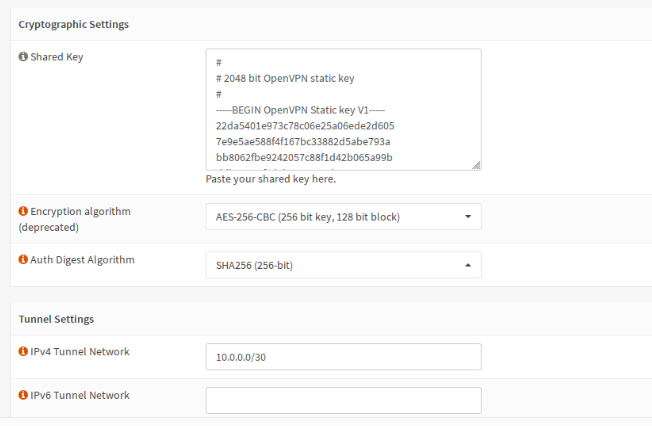

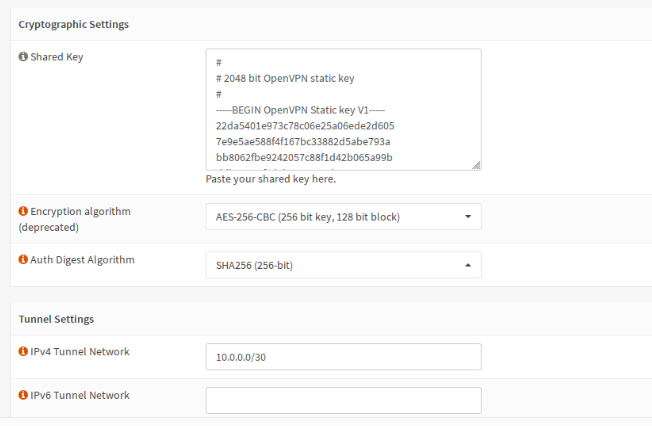

В Cryptographic Settings выбираем свои настройки, ключ при первом создании отстуствет, если поле для него ооставить пустым, то он будет сгенерирован сам, обращаю внимание, что на другой стороне должен быть этот же ключ, т.е. если сгенерировали его на одной из сторон, то скопируйте его и на другую!!

В Cryptographic Settings выбираем свои настройки, ключ при первом создании отстуствет, если поле для него ооставить пустым, то он будет сгенерирован сам, обращаю внимание, что на другой стороне должен быть этот же ключ, т.е. если сгенерировали его на одной из сторон, то скопируйте его и на другую!!

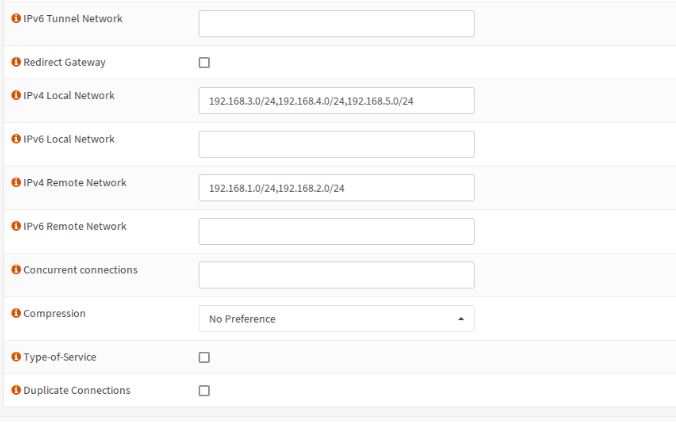

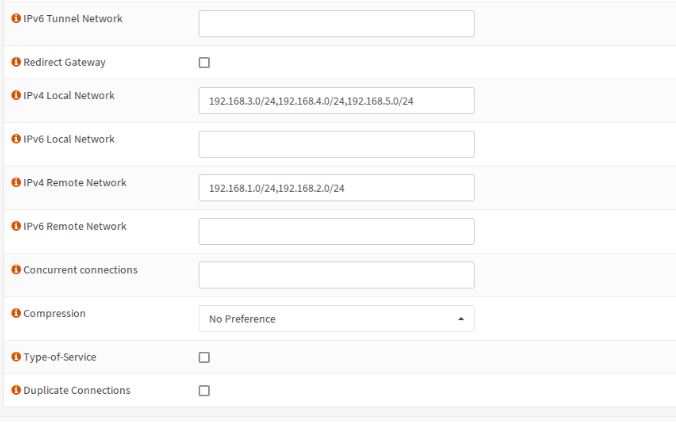

В tunnel Settings указываем настройки нашей сети - сеть для впн соединения, локальные сети, которые будут проброшены клиенты - IPv4 Local Network, удалённые сети, которые будут за клиентом - IPv4 Remote Network

В tunnel Settings указываем настройки нашей сети - сеть для впн соединения, локальные сети, которые будут проброшены клиенты - IPv4 Local Network, удалённые сети, которые будут за клиентом - IPv4 Remote Network

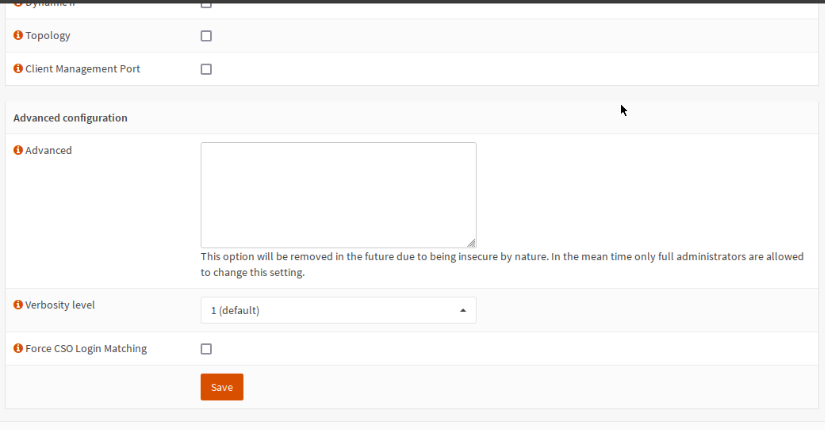

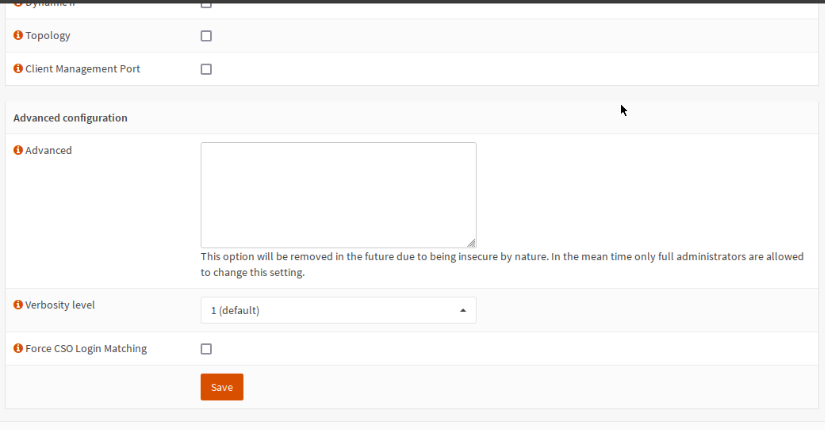

Остальные опции можно оставить по умолчанию и нажать сохранение соединения

Остальные опции можно оставить по умолчанию и нажать сохранение соединения

Теперь идём на вторую сторону, если есть возможность, то там можно временно отключить firewall и обратиться по внешнему адресу, чтобы можно было просто скопировать ключ в настройках.

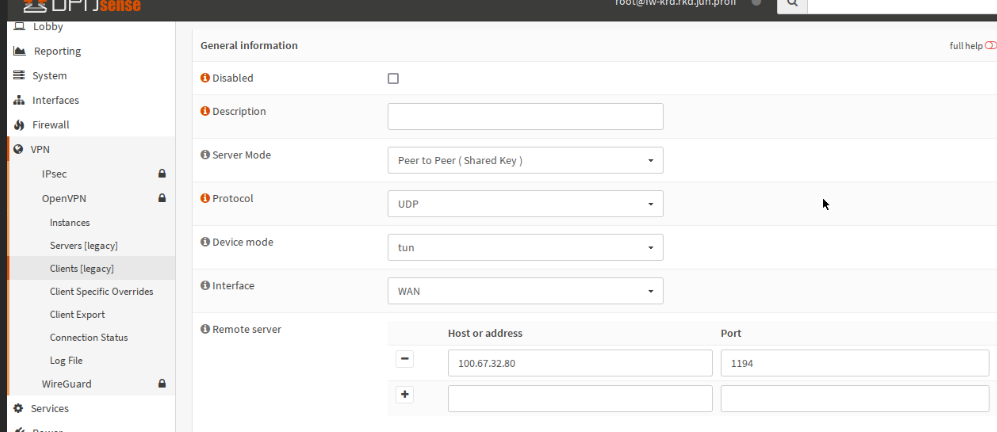

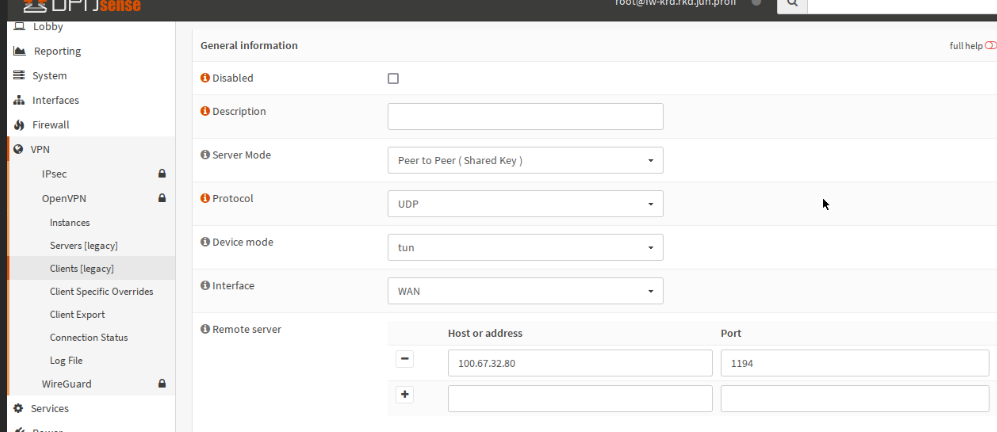

Далее нажимаем + или редактируем уже имеющееся соединение

В нём указываем Server mode Peer to Peer (Shared Key)

Протокол UDP

Device mode tun

интерфейс - наш внешний интерфейс, в моём случае он называется WAN

Remote server - указываем там ip адрес нашего первого сервера и тот порт, что указывали при его настройке

В нём указываем Server mode Peer to Peer (Shared Key)

Протокол UDP

Device mode tun

интерфейс - наш внешний интерфейс, в моём случае он называется WAN

Remote server - указываем там ip адрес нашего первого сервера и тот порт, что указывали при его настройке

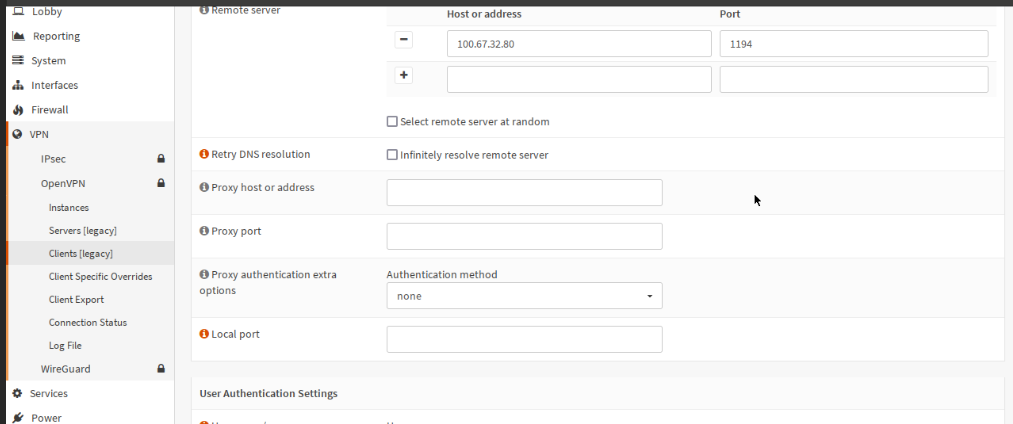

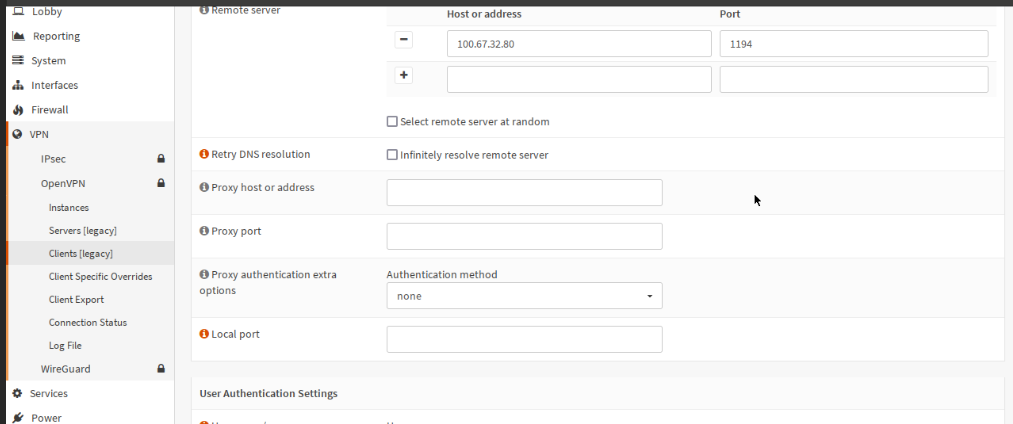

остальные настройки до Cryptographic settings можно оставить без изменений

остальные настройки до Cryptographic settings можно оставить без изменений

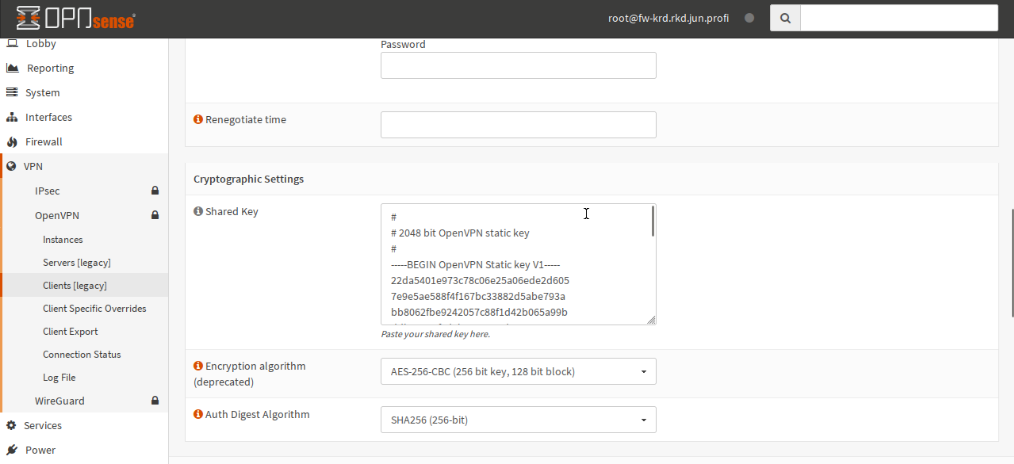

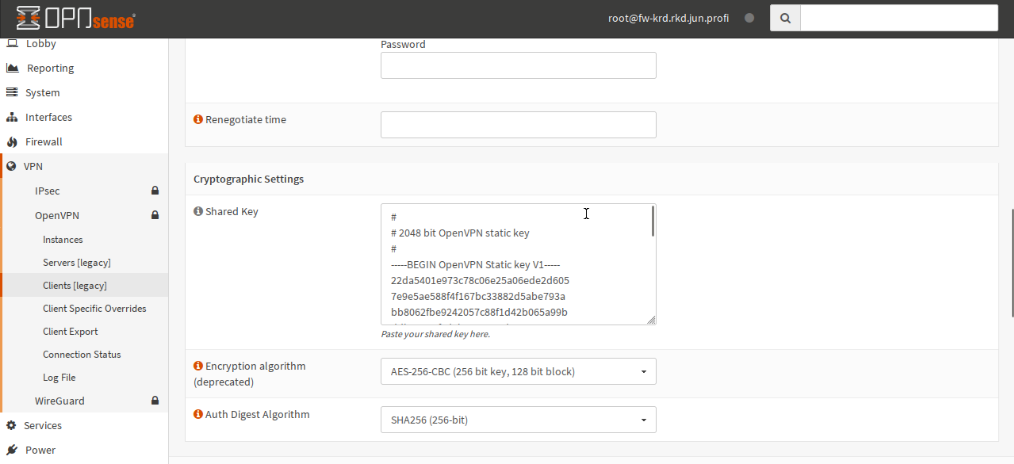

В криптографических настройках указываем теже самые, что указывали на первом сервере, ключ копируем оттуда же

В криптографических настройках указываем теже самые, что указывали на первом сервере, ключ копируем оттуда же

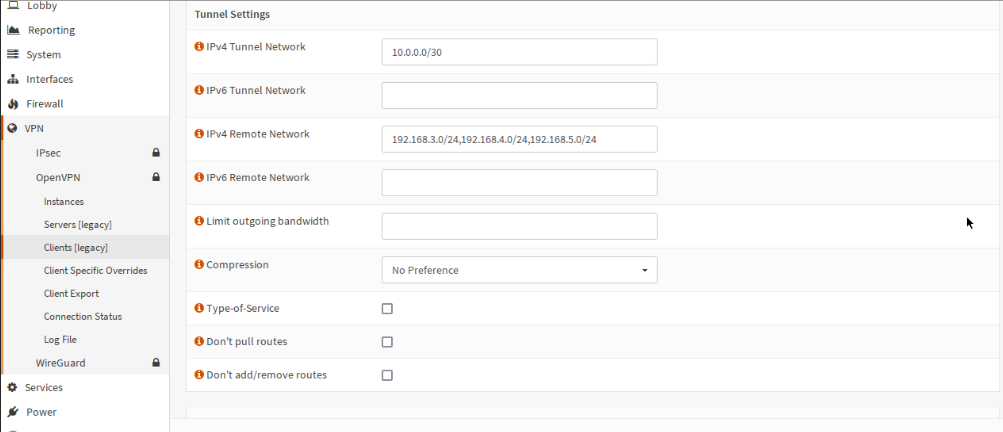

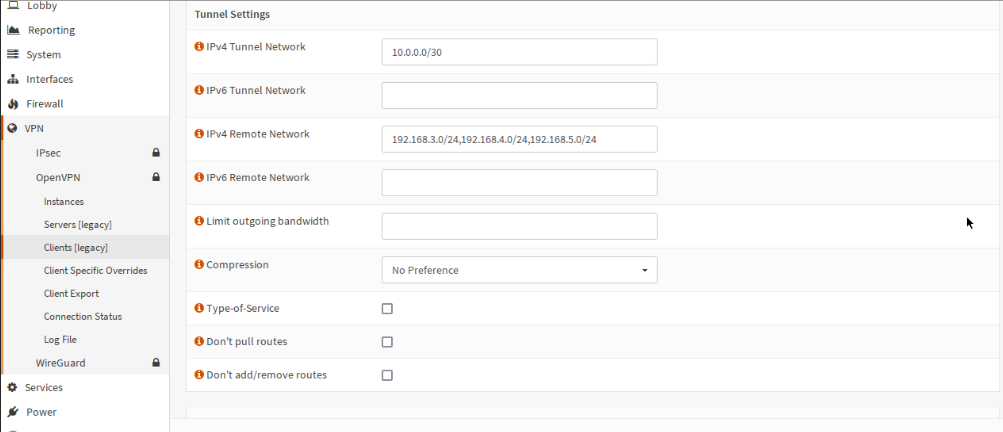

Далее в Tunnel Settings указываем настройки сети (таже, что и на первом сервере), свои локальные сети, которые будут доступны другой стороне и те сети, которые находятся за первым сервером (для него они были локальными)

Далее в Tunnel Settings указываем настройки сети (таже, что и на первом сервере), свои локальные сети, которые будут доступны другой стороне и те сети, которые находятся за первым сервером (для него они были локальными)

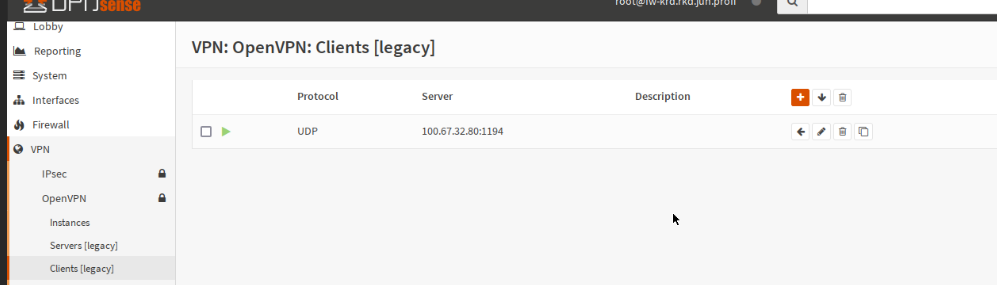

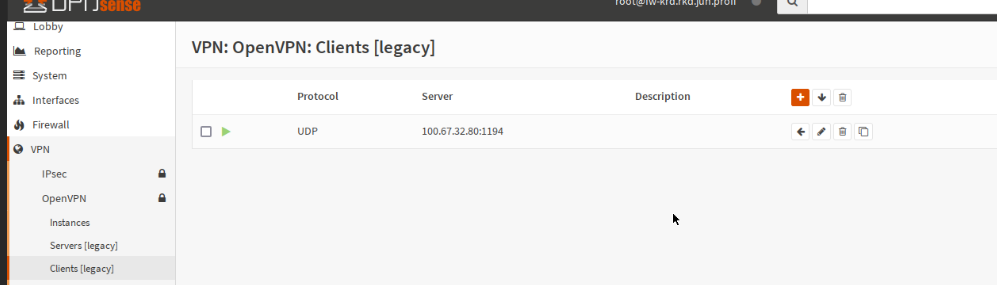

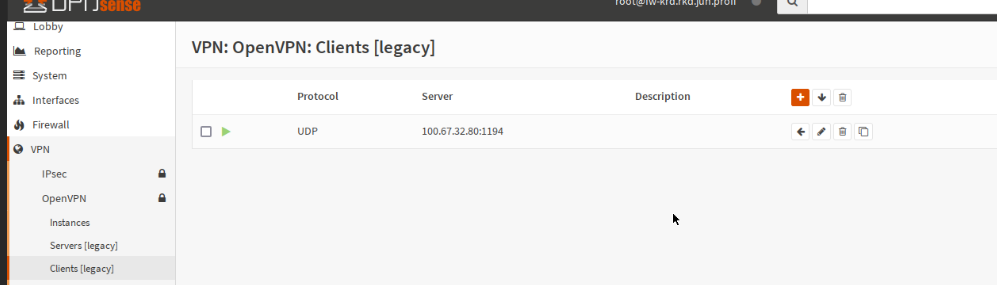

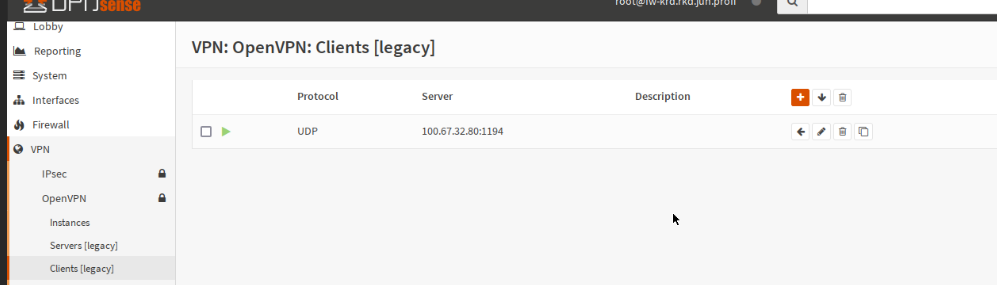

Сохраняем. Если всё сделали правильно, то рядом со своим настроенным соединение увидим значок с зелёной стрелочкой:

Сохраняем. Если всё сделали правильно, то рядом со своим настроенным соединение увидим значок с зелёной стрелочкой:

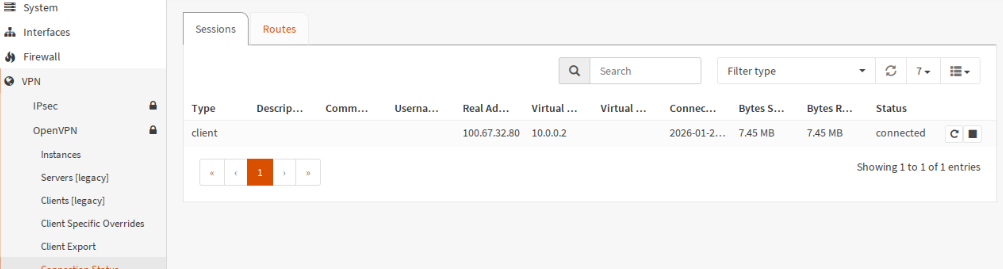

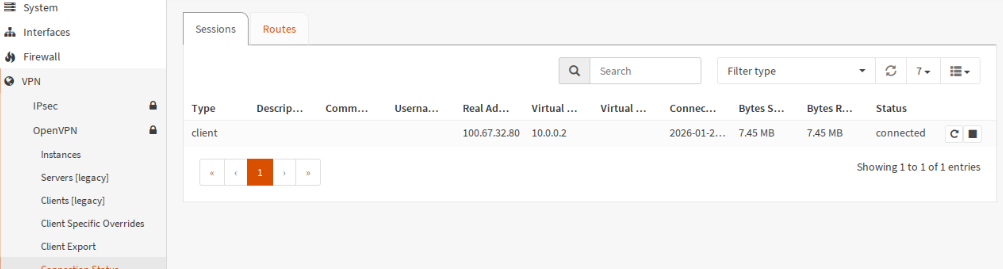

Также можно отслеживать состояние соединения в VPN->OpenVPN-Connection Status - при правильной настройке в интерефейсе будет указано connected:

Также можно отслеживать состояние соединения в VPN->OpenVPN-Connection Status - при правильной настройке в интерефейсе будет указано connected:

Не забываем также настроить firewall для трафика OpenVPN - после настройки клиента или сервера у нас в firewall появится соотвествующий трафик и нам надо там поставить правила (по умолчанию правил нет, поэтому всё запрещено, можно для простоты поставить разрешение на все входящие правила)

Не забываем также настроить firewall для трафика OpenVPN - после настройки клиента или сервера у нас в firewall появится соотвествующий трафик и нам надо там поставить правила (по умолчанию правил нет, поэтому всё запрещено, можно для простоты поставить разрешение на все входящие правила)